Robo de datos

Descubren un peligroso malware en 101 apps de Google Play que suman 421 millones de descargas

Se trata de un spyware que roba información privada del dispositivo en el que está instalado, incluyendo contraseñas de usuario y métodos de pago

No son raras las noticias sobre la presencia de distintas formas de malware en Google Play pero sí que se descubra en aplicaciones con un número tan alto de descargas como son 100 millones. Es lo que ha sucedido con un nuevo malware identificado por los investigadores de seguridad de Dr. Web que infectaba a 101 programas de la tienda de aplicaciones de Android que suman, en total, más de 421 millones de descargas. Dos de ellas, por encima de los 100 millones y tres superando los 50 millones de instalaciones cada una.

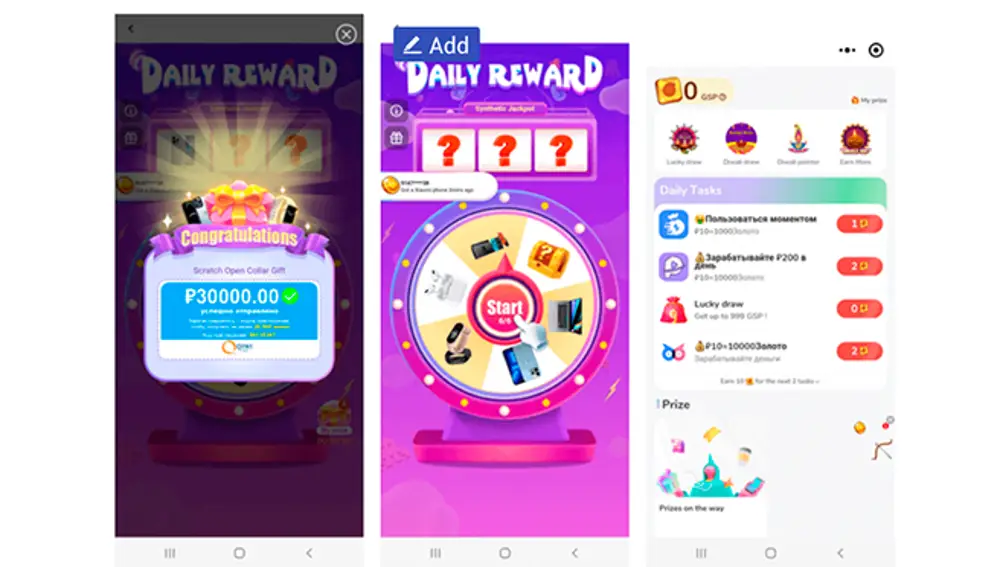

Se trata de SpinOK, un troyano spyware que tiene la capacidad de hacerse con información privada almacenada en el dispositivo y enviarla a un servidor remoto. Se distribuye como parte de un SDK publicitario (Software Development Kit, un conjunto de herramientas de desarrollo de software que permite crear aplicaciones para una plataforma específica) integrado con la aplicación infectada. “En la superficie, el módulo SpinOk está diseñado para mantener el interés de los usuarios en las aplicaciones con la ayuda de minijuegos, un sistema de tareas y supuestos premios y sorteos de recompensa”, señala Dr. Web.

En la práctica, mientras muestra los minijuegos al usuario, el spyware puede robar información privada almacenada en el terminal, incluyendo documentos, fotos y vídeos en función de los permisos otorgados a la aplicación con el SDK spyware, así como contraseñas de usuario y los datos de las tarjetas de crédito guardadas.

Además de subir archivos desde el dispositivo infectado a un servidor remoto, SpinOK también es capaz de listar los archivos en los directorios del móvil, buscar archivos concretos, copiar y reemplazar los que se encuentren en el portapapeles y secuestrar pagos de criptomonedas para dirigirlos a las billeteras criptográficas de los delincuentes. Es, por tanto, un troyano con una alta peligrosidad del que los investigadores desconocen si los desarrolladores eran conscientes de la presencia del SDK spyware o fueron engañados por el distribuidor del mismo.

Esta peligrosidad viene también dada por lo sofisticado del malware y las dificultades para identificarlo, una de las razones por las que se ha propagado tanto. Cuando se inicia, el SDK malicioso se conecta a un servidor remoto al que envía la información técnica del dispositivo infectado, incluyendo los datos que recogen sus sensores para determinar si está operando en un entorno de simulación y ajustar su funcionamiento para no ser detectado por investigadores de seguridad.

Los investigadores desconocen si los desarrolladores eran conscientes de la presencia del SDK spyware o fueron engañados por el distribuidor del mismo.

Las 10 aplicaciones infectadas con SpinOK con más descargas

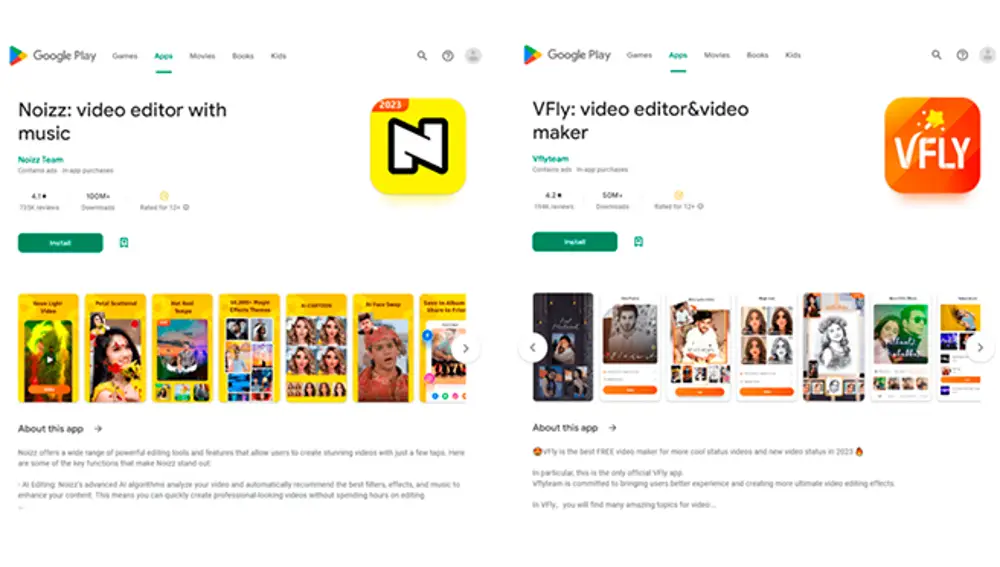

El total de las 101 aplicaciones infectadas suman 421.290.300 instalaciones. Entre ellas, las diez más descargadas suponen 390 de esos millones. Son las siguientes:

- Noizz: video editor with music (100 millones).

- Zapya – File Transfer, Share (100 millones).

- VFly: video editor&video make (50 millones).

- MVBit – MV video status maker (50 millones)

- Biugo – video maker&video editor (50 millones)

- Crazy Drop (10 millones).

- Cashzine – Earn money reward (10 millones).

- Fizzo Novel – Reading Offline (10 millones).

- CashEM: Get Rewards (10 millones).

- Tick: watch to earn (10 millones).

Dr.Web comunicó los resultados de su investigación a Google Play, de donde ya se han retirado muchas de estas aplicaciones, algunas se han actualizado sin el SDK malicioso y otras aún permanecen infectadas, pero no precisa cuáles. De las 10 principales, actualmente solo puede encontrarse en Google Play Cashzine.

En cualquier caso, la recomendación es desinstalar inmediatamente cualquiera de ellas o actualizarla si se tiene la opción de hacerlo con una nueva versión sin el spyware y revisar el dispositivo con un software antivirus.

✕

Accede a tu cuenta para comentar